Salut à tous mes petits hackers en herbe, aujourd’hui nous allons voir comment facilement hoster(héberger) son propre site .onion (donc sous Tor) et comment pouvoir y accéder depuis n’importe ou ! Comme ça vous aurez vôtre propre site sous Tor !

Vous êtes prêts ? Non ? Bah on y va quand même c’est parti !

“Tu nous l’a déjà faite celle la, ça va finir par se voir que tu as aucune inspira..”

Disclaimer : Kali-linux.fr ne sera en aucun cas responsable de l’utilisation que vous faites d’un site .onion, si vous prenez la décision de mettre en ligne ce site vous en serez le seul responsable. Ainsi si le contenu de ce site est frauduleux ou illégal, vous prenez les mêmes risques et encourez les mêmes sanctions que si c’était un site web “classique”. Le contenu qui vous est proposé ici est simplement à but éducatif.

I) Les prérequis

Pour ce tuto j’utiliserai Kali Linux (version : 5.9.0-kali5-amd64).

Nous aurons besoin de trois choses :

- Python3

- Tor

- TorBrowser (pour vérifier que ça marche bien !)

Normalement python3 est déjà installé sous kali, vous aurez donc besoin simplement d’installer Tor et TorBrowser comme suit :

apt install torbrowser-launcher torNous allons dans ce tuto, suivre le plan suivant de manière implicite, mais je pense que de vous le fournir en amont permettra peut être d’éviter de vous perdre par la suite ! :

- Création du site web et d’un dossier associé (Minimaliste)

- Lancement du serveur web (en python)

- Modification de la configuration de Tor

- Lancement de Tor

- Récupération de notre URL

- Ouverture du site sous TorBrowser

Attaquons les choses sérieuses !

II) Configuration

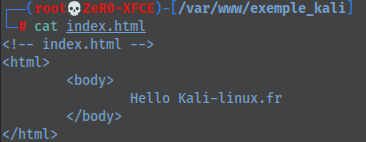

Pour commencer, nous allons dans un premier temps avoir besoin d’un site web. Pour l’exemple nous allons simplement créer un site très simple, pour ce faire, créons un dossier dédié :

mkdir /var/www/exemple_kaliPuis ajoutons une page simple dans notre dossier précédemment créé :

<!-- index.html -->

<html>

<body>

Hello Kali-linux.fr

</body>

</html>

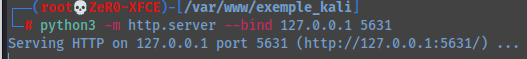

En suite nous allons démarrer notre serveur à l’aide de python, pour ce faire lancez la commande suivante en étant dans le dossier que nous avons créé :

python3 -m http.server --bind 127.0.0.1 <port>Pour ceux qui se demande pourquoi nous utilisons l’option ‘–bind’ cela permet notamment de ne pas être référencé par Shodan lorsque nous connecterons notre serveur à Tor par la suite. Libre à vous d’utiliser cette option ou pas.

Dans mon cas je vais procéder comme suit :

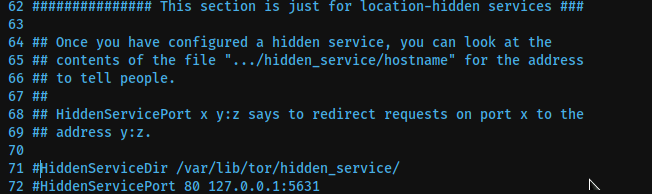

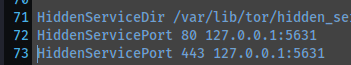

Maintenant nous allons modifier le fichier ‘/etc/tor/torrc‘, rendez vous à la ligne 71 comme dans le screen suivant :

Décommentez les lignes 71 et 72 (voir ci-dessus) et modifiez la ligne 72 avec le port que vous aurez choisi pour votre serveur python précédemment lancé.

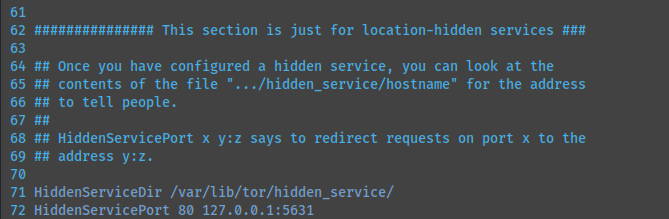

Chez moi cela donne ceci :

III) Lançons la machine

Nous y sommes presque ! Il ne reste plus qu’a lancer Tor, pour se faire lancez simplement la commande :

tor

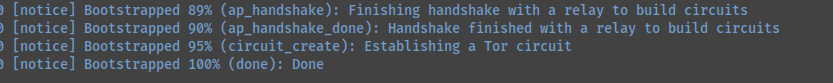

Normalement une fois ces lignes affichées tout est prêt !

Il nous reste plus qu’a récupérer l’adresse de notre serveur sous Tor, pour ce faire il suffit d’aller lire le fichier hostname dans le path suivant (si vous n’avez pas modifié le path de la ligne 71 du fichier ‘/etc/tor/torrc‘ vu précédemment, le cas contraire rendez-vous dans le path spécifié) :

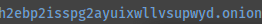

cat /var/lib/tor/hidden_service/hostnameVous devriez obtenir quelque chose ressemblant à cela :

Cet URL est généré aléatoirement par Tor, il est possible de la changer mais nous ne couvriront pas ce cas précis dans ce tuto.

Ceci est donc l’adresse de votre site sous Tor, c’est l’URL.

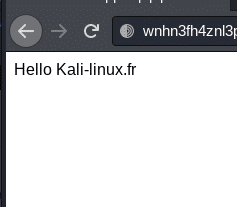

Finalement, lancez TorBrowser et rendez vous sur l’URL obtenue précédemment :

Vous devriez voir également une requête sur votre serveur python !

Bravo vous venez de déployer un site .onion sous Tor !

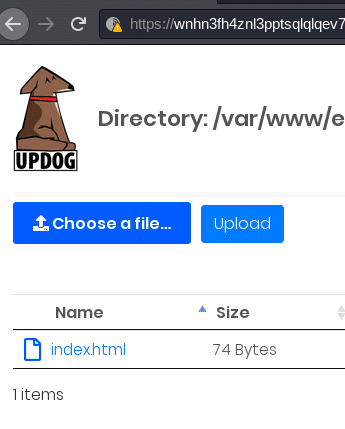

IV)Bonus : Updog avec SSL

Pour ceux qui veulent aller plus loin, je vous présente Updog, sont fonctionnement est similaire au http.server en python mais il offre aussi la possibilité d’uploader des fichier directement sur votre serveur, et il est même possible d’utiliser https avec !

L’outil Updog se trouve ici : https://github.com/sc0tfree/updog

Mais il est également possible de l’installer via Pip comme suit :

pip3 install updogUne fois installé, nous allons tout d’abord ajouter une ligne à notre fichier ‘/etc/tor/torrc‘ comme suit :

Comme vous le voyez à la ligne 73 j’ai simplement associé le port 443 de Tor avec l’adresse et le port que je vais utiliser ci-après.

Maintenant à la place du serveur python que nous avons précédemment utilisé, je vais lancer la commande suivante pour lancer Updog avec le support de SSL :

updog -p 5631 --sslIl nous suffit alors de relancer Tor pour prendre en compte le changement de configuration, une fois fait, il vous suffit de vous rendre à l’URL de votre site (voir la section III) sous votre TorBrowser (pensez à rajouter l’entête https:// devant votre URL):

Vous devriez voir également les requêtes faites sur le terminal depuis lequel vous avez lancé Updog ! C’est parfait pour surveiller ce qui se passe sur le serveur !

V) Conclusion

Nous avons vu comment hoster un site .onion à l’aide de Tor, nous avons même vu en prime comment utiliser Updog avec l’option ‘–ssl’ pour que vous puissiez faire un petit serveur de stockage par exemple.

Updog offre d’autres possibilités comme par exemple ajouter une demande de mot de passe pour accéder à la page, n’hésitez pas à lire la documentation de l’outil pour plus d’informations.

J’ai volontairement utilisé ici python pour déployer le serveur web car cela est rapide et simple d’utilisation, mais bien évidemment vous pouvez utiliser d’autres technologies telles que Apache, Nginx…

Une fois que vous avez fini d’utiliser votre site, pensez à commenter de nouveau les lignes 71,72 (et plus si besoin) dans votre fichier ‘/etc/tor/torrc‘ cela évite de partager involontairement des choses en cas d’oublis ou de tout simplement surcharger tor au lancement.

J’espère que ce tuto vous aura plus et que ça vous permettra de vous amuser un peu avec Tor !

Pensez à rester sage 😉

Je vous dis à la prochaine pour un nouveau tuto !

ZeR0-@bSoLu

2 thoughts on “Config : Héberger son site .onion”

J’ai une question

Imaginons que je veuille changer l’adresse onion, comment puis-je faire

Bonjour,

Il faut générer une nouvelle clé privée associé au nouveau hostname.

Vous pouvez utiliser l’outil eschalot disponible ici : https://github.com/ReclaimYourPrivacy/eschalot pour vous aider.

Une fois que vous aurez bruteforcé la nouvelle adresse à l’aide d’eschalot, vous pourrez l’ajouter au fichier : /var/lib/tor/hidden_service/private_key et changer aussi le hostname trouvé par bruteforce dans le fichier /var/lib/tor/hidden_service/hostname.

Vous trouverez ci-joint un lien pouvant vous aider dans cette démarche pour avoir plus de détails et d’explications : https://opensource.com/article/19/8/how-create-vanity-tor-onion-address

Bien cordialement,

ZeR0